Новый троян-майнер самостоятельно распространяется по Сети

07.08.15«Доктор Веб» предупреждает о появлении вредоносной программы Trojan.BtcMine.737, предназначенной для добычи криптовалют.

Архитектура зловреда предусматривает наличие нескольких вложенных друг в друга установщиков, созданных злоумышленниками с использованием технологии Nullsoft Scriptable Install System (NSIS). Первый слой этого своеобразного «сэндвича» представляет собой довольно-таки простой дроппер: он пытается остановить процессы Trojan.BtcMine.737, если ранее они уже были запущены в системе, а затем извлекает из своего тела и помещает во временную папку исполняемый файл другого установщика, запускает его, а исходный файл удаляет.

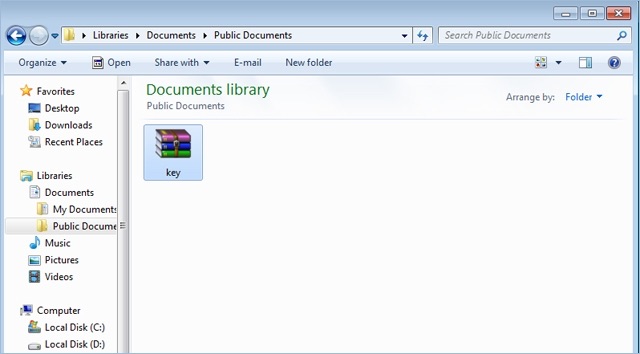

Второй установщик обладает чуть более широкими возможностями, похожими на функциональность сетевого червя. В первую очередь он сохраняет в одной из папок на диске атакованного компьютера и запускает исполняемый файл CNminer.exe, который также представляет собой NSIS-установщик, затем создаёт собственную копию в папке автозагрузки, в директории «Документы» пользователя Windows и во вновь созданной на диске директории, к которой автоматически открывает доступ из локальной сети. В целевых папках эти копии вредоносной программы отображаются в виде файла с именем Key, имеющего значок WinRAR-архива.

Затем троян копирует себя в корневую папку всех дисков инфицированной машины (эту операцию он повторяет с определённой периодичностью), перечисляет доступные в сетевом окружении компьютеры и пытается подключиться к ним, перебирая логины и пароли с использованием имеющегося в его распоряжении специального списка.

Зловред также пытается подобрать пароль к локальной учётной записи пользователя Windows. Если это удаётся, троян при наличии соответствующего оборудования запускает на инфицированном компьютере открытую точку доступа Wi-Fi. Если вредоносной программе удалось получить доступ к одному из компьютеров в локальной сети, предпринимается попытка сохранить и запустить на нём копию трояна либо с использованием инструментария Windows Management Instrumentation (WMI), либо при помощи планировщика заданий.

Инструментарий CNminer.exe является установщиком утилиты для добычи (майнинга) криптовалюты. Запустившись на инфицированном компьютере, приложение CNminer.exe сохраняет в текущей папке исполняемые файлы майнера для 32-разрядной и 64-разрядной архитектур, а также текстовый файл с необходимыми для его работы конфигурационными данными. Любопытно, что в качестве средств для добычи криптовалюты злоумышленники используют утилиту другого разработчика — Tool.BtcMine, которая распространяется на условии оплаты комиссии в размере 2,5 % от всей полученной с её помощью криптовалюты.

Не пропустите интересное!

Підписывайтесь на наши каналы и читайте анонсы хай-тек новостей, тестов и обзоров в удобном формате!

Обзор смартфона Oppo A6 Pro: амбициозный

Новый смартфон Oppo A6 Pro — телефон среднего уровня с функциональностью смартфонов премиум-класса. Производитель наделил его множеством характеристик, присущих более дорогим телефонам. Но не обошлось и без компромиссов. Как именно сбалансирован Oppo A6 Pro – расскажем в обзоре.

Обзор смартфона Oppo Reno 15 5G: уверенный

Смартфон Oppo Reno15 делает ставку на дизайн, качественный дисплей, универсальные камеры и хорошую автономность. Расскажем подробнее

Исследование: Искусственный интеллект в 95% симуляций использует ядерное оружие война искусственный интеллект

Исследователи из King’s College London провели серию военных симуляций с участием ведущих моделей искусственного интеллекта. В тестировании использовались GPT-5.2 от OpenAI, Claude Sonnet 4 от Anthropic и Gemini 3 Flash от Google

Ноутбук Asus ProArt GoPro Edition для фанатов экшн камер начали продавать в Украине Asus ноутбук экшн-камера

Одной из ключевых особенностей Asus ProArt GoPro Edition стал фирменный сервис StoryCube — первое решение для Windows с поддержкой облачного хранилища GoPro и работы с 360-градусным видео