Новый отчёт Microsoft Cyber Signals: деловая электронная почта под ударом. В среднем 156 тысяч попыток ежедневно

31.05.23

Microsoft выпустила четвёртое .com%7C0b75e5a1e5bb42e2648108db56485ba5%7Cb824bfb3918e43c2bb1cdcc1ba40a82b%7C0%7C0%7C638198641008614268 wLjAwMDAiLCJQIjoiV2luMzIiLCJBTiI6Ik1haWwiLCJXVCI6Mn0%3D%7C3000%7C%7C%7C&sdata=fPYcrBp3kGykiXBN5D5I8Prg0LDev%2F «nofollow»>издание отчета Cyber Signals, результаты которого выявили увеличение киберпреступной активности вокруг компрометации деловой электронной почты. Новый отчет Cyber Signals о киберугрозах основан на данных 43 триллионов ежедневных сигналов безопасности от служб Microsoft и инсайтов 8500 экспертов по кибербезопасности.

Количество киберпреступлений как услуг, нацеленных на бизнес-электронную почту, выросло на 38% в течение периода с 2019 по 2022 год.

Служба Microsoft Threat Intelligence обнаружила и провела расследование 35 миллионов попыток компрометации деловой электронной почты, в среднем 156 000 попыток ежедневно. Одним из таких сервисов является BulletProftLink, который создает вредоносные почтовые кампании промышленного масштаба, продающего сквозные услуги, включая шаблоны, хостинг и автоматизированные услуги для BEC.

Мошенничество с деловой электронной почтой продолжает расти: Федеральное бюро расследований (ФБР) сообщило о более 21 000 жалобах с оценкой убытков на сумму свыше $2,7 миллиарда.

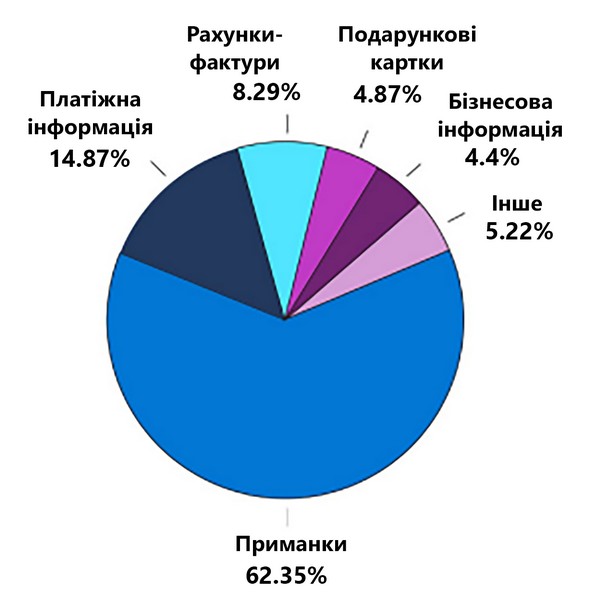

Вместо того чтобы использовать неликвидированные уязвимости на девайсах, операторы BEC стремятся использовать ежедневное море трафика электронной почты и других сообщений, чтобы заманить жертв предоставить финансовую информацию или к таким действиям, как бессознательная отправка средств на счета «денежных мулов», которые помогают преступникам совершать шах. денежные переводы Попытки субъектов угроз BEC могут иметь разные формы — телефонные звонки, текстовые сообщения, имейлы или сообщения в социальных сетях.

Непрерывное обучение сотрудников играет жизненно важную роль в обеспечении их обнаружением мошеннических и вредоносных электронных писем, таких как несоответствие доменов и адресов электронной почты, а также пониманию потенциальных рисков и затрат, связанных с успешными атаками компрометации деловой электронной почты.

Чтобы защититься от атак компрометации деловой электронной почты, предприятия должны использовать облачные приложения, использующие возможности искусственного интеллекта для усиления защиты, включая усовершенствованную защиту от фишинга и обнаружение подозрительных пересылок.

Не пропустите интересное!

Підписывайтесь на наши каналы и читайте анонсы хай-тек новостей, тестов и обзоров в удобном формате!

Обзор смартфона Oppo A6 Pro: амбициозный

Новый смартфон Oppo A6 Pro — телефон среднего уровня с функциональностью смартфонов премиум-класса. Производитель наделил его множеством характеристик, присущих более дорогим телефонам. Но не обошлось и без компромиссов. Как именно сбалансирован Oppo A6 Pro – расскажем в обзоре.

Обзор смартфона Poco M8 Pro: можно позволить больше

Poco M8 Pro 5G сразу бросается в глаза своим размером и стремлением производителя предложить больше, чем обычно ожидаешь от устройства этой ценовой категории. Он не совсем очередной «середнячок»

ПК Acer Predator Orion 7000 оснащен RTX 5080 и Intel Core Ultra 9 285K Acer Intel NVIDIA Predator компьютер

Acer представила обновлённый настольный компьютер Predator Orion 7000, который получил новую конфигурацию и стал более доступной альтернативой версии с видеокартой RTX 5090.

Toyota представила собственный игровой двигатель Fluorite Toyota разработка

По информации Game*Spark, первоначально компания рассматривала возможность использования существующих игровых движков, однако столкнулась с высокими лицензионными затратами